관리

검색된 문서들을 기반으로 exemONE의 관리(Administration) 기능 전체에 대해 상세히 설명드리겠습니다.

exemONE 관리(Administration) 기능 전체 설명

exemONE의 관리 기능은 Setting 메뉴 하위에 위치하며, 크게 계정/권한 관리, 모니터링 대상 관리, 데이터 관리, 보안 설정 등으로 구성됩니다.

1. 계정/권한 관리 (Setting > Account / Permission)

1-1. 사용자 관리 (User & User Group)

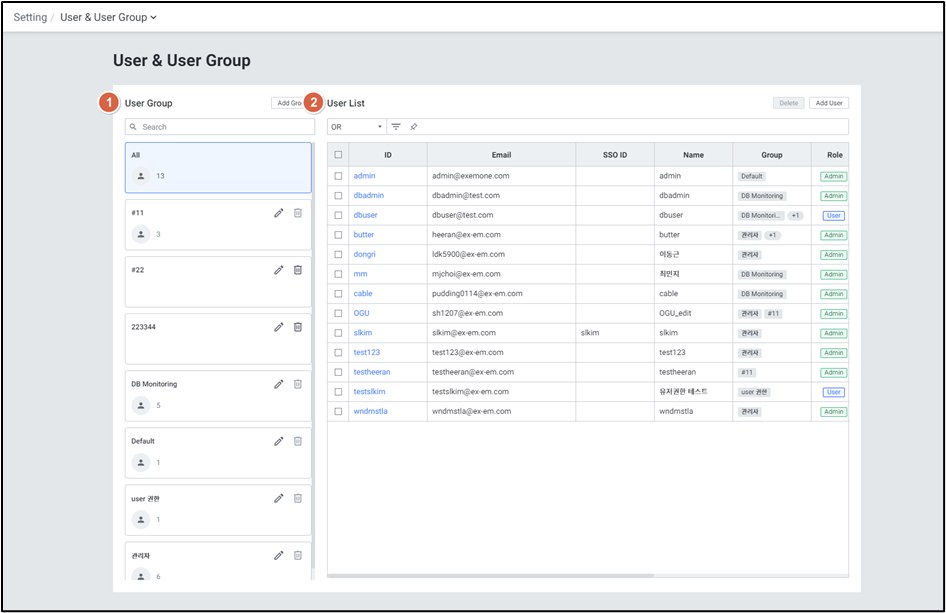

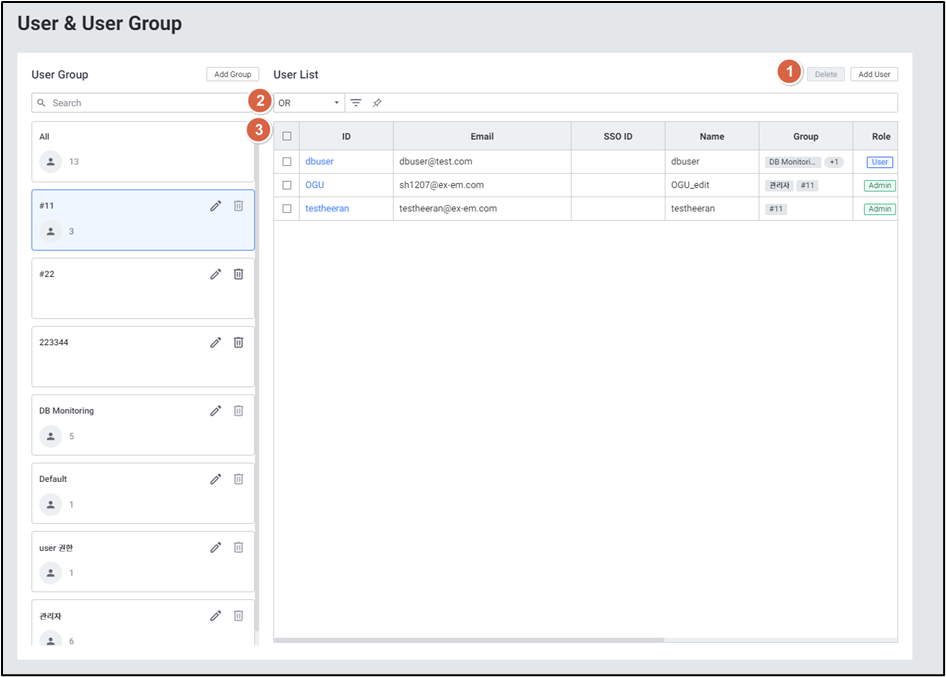

메뉴 경로: Setting > Account > User & User Group

Role Permission이 Admin인 사용자만 접근 가능합니다.

| 순번 | 항목 | 내용 |

|---|---|---|

| 1 | User Group | 사용자 그룹 목록 표시 |

| 2 | User List | 사용자 그룹에 속한 사용자 목록 표시 |

User List 상세 컬럼

| 컬럼 | 내용 |

|---|---|

| ID | 사용자 ID (클릭 시 수정 팝업 열림) |

| 사용자 이메일 | |

| SSO ID | 외부 연동 ID (별도 서버 설정 필요) |

| Name | 사용자 이름 |

| Group | 사용자가 속한 그룹 |

| Role | 사용자 역할 (Admin / User) |

| Role Name | 사용자에게 부여된 역할 이름 |

| Phone | 연락처 |

| Locked | Toggle: 계정 잠금 기능 |

| SMS | Toggle: SMS 수신 여부 |

| Toggle: 이메일 수신 여부 |

[Delete]버튼: 하나 이상 선택 후 사용자 삭제[Add User]버튼: 사용자 추가

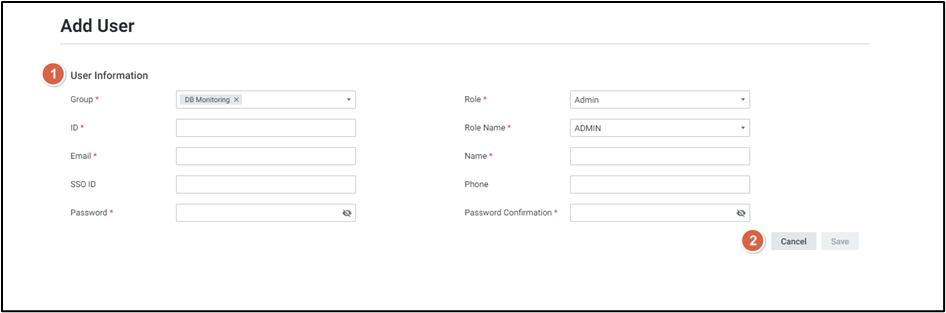

Add User (사용자 추가)

| 입력 항목 | 내용 |

|---|---|

| Group | 그룹 선택 (다중 선택 가능) |

| Role | 역할 선택 (Admin / User) |

| ID | 사용자 ID 입력 |

| Role Name | 역할 이름 선택 |

| 이메일 입력 | |

| Name | 이름 입력 |

| SSO ID | 외부 연동 ID 입력 |

| Phone | 연락처 입력 |

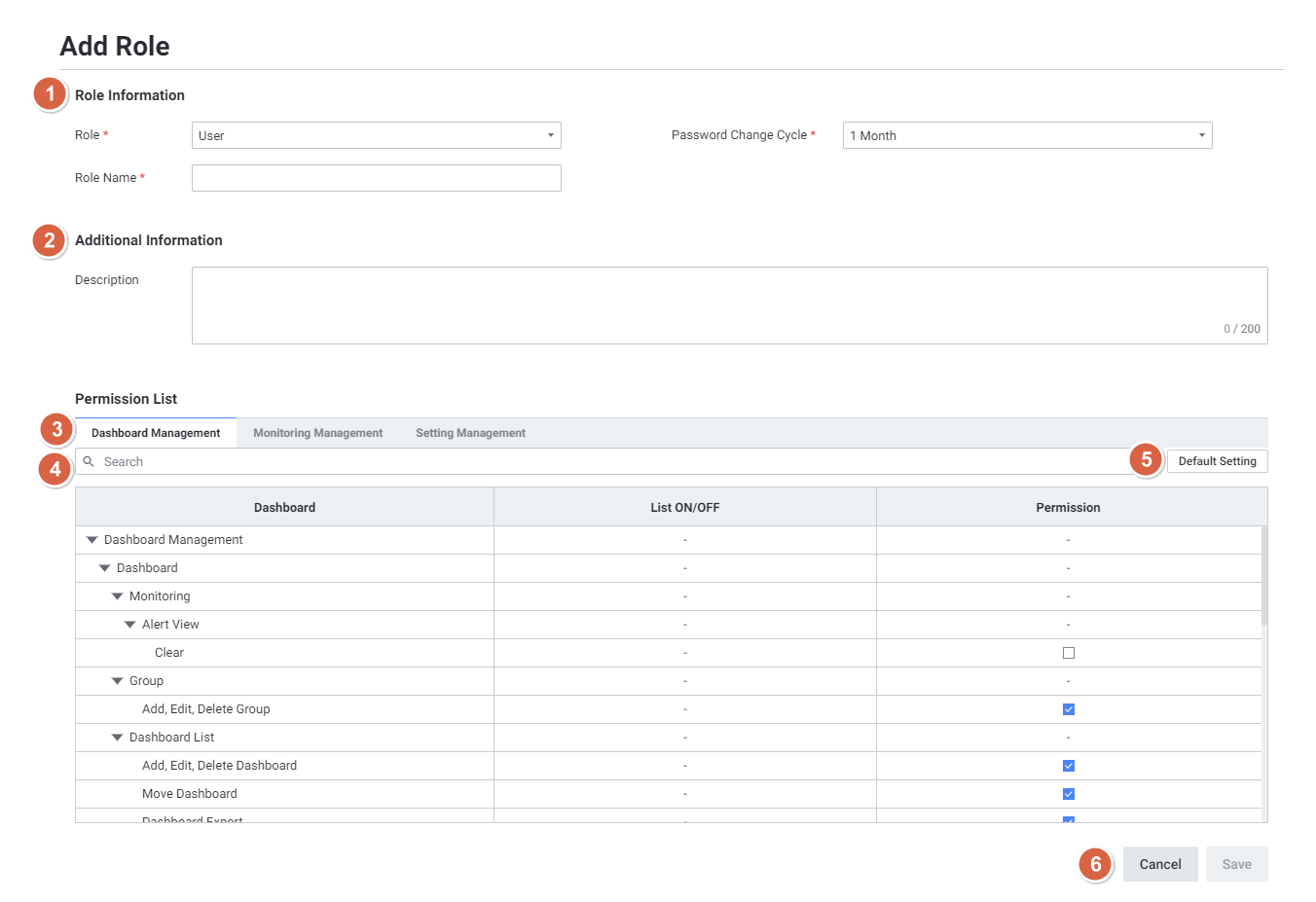

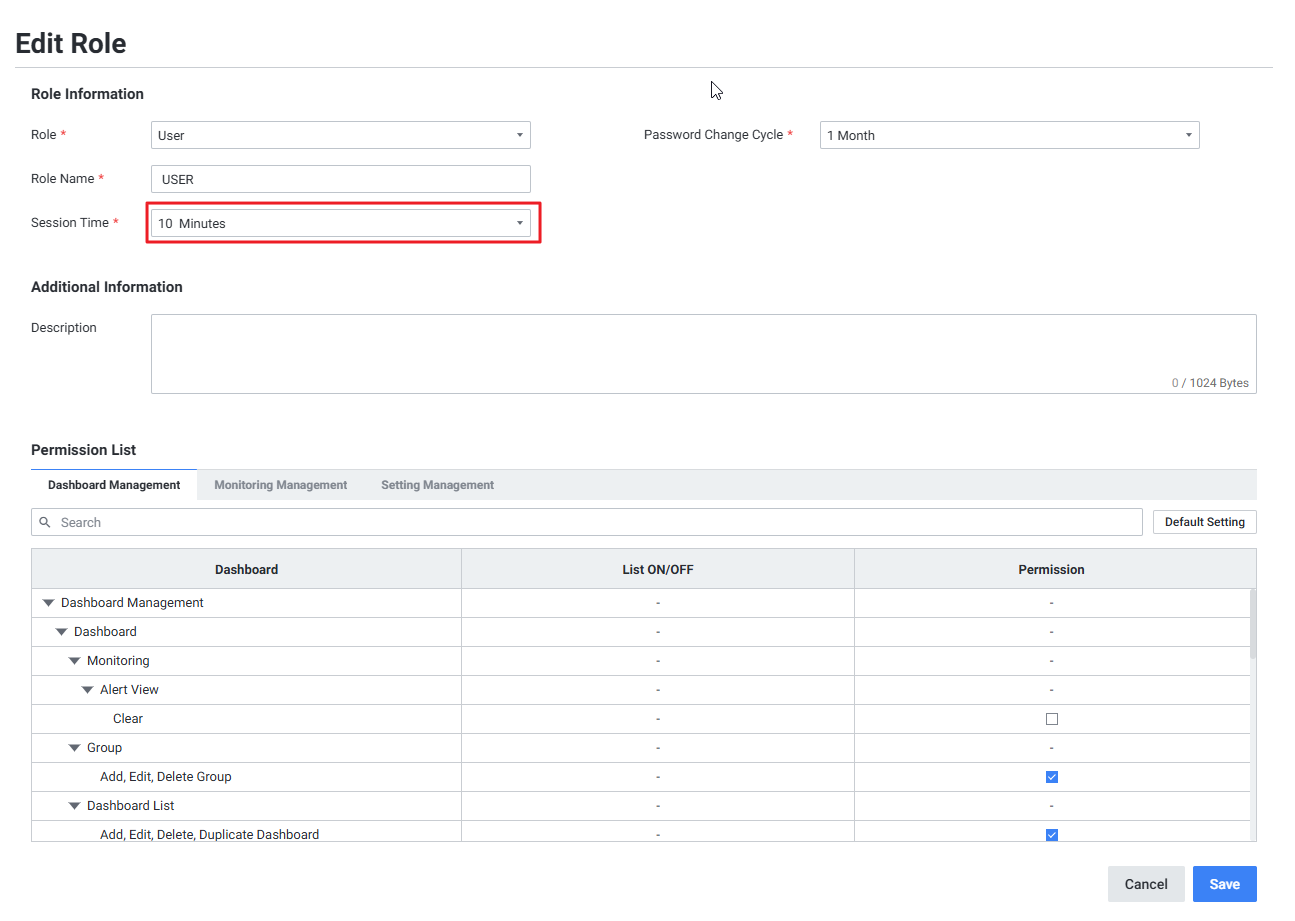

1-2. 역할 권한 관리 (Role Permission)

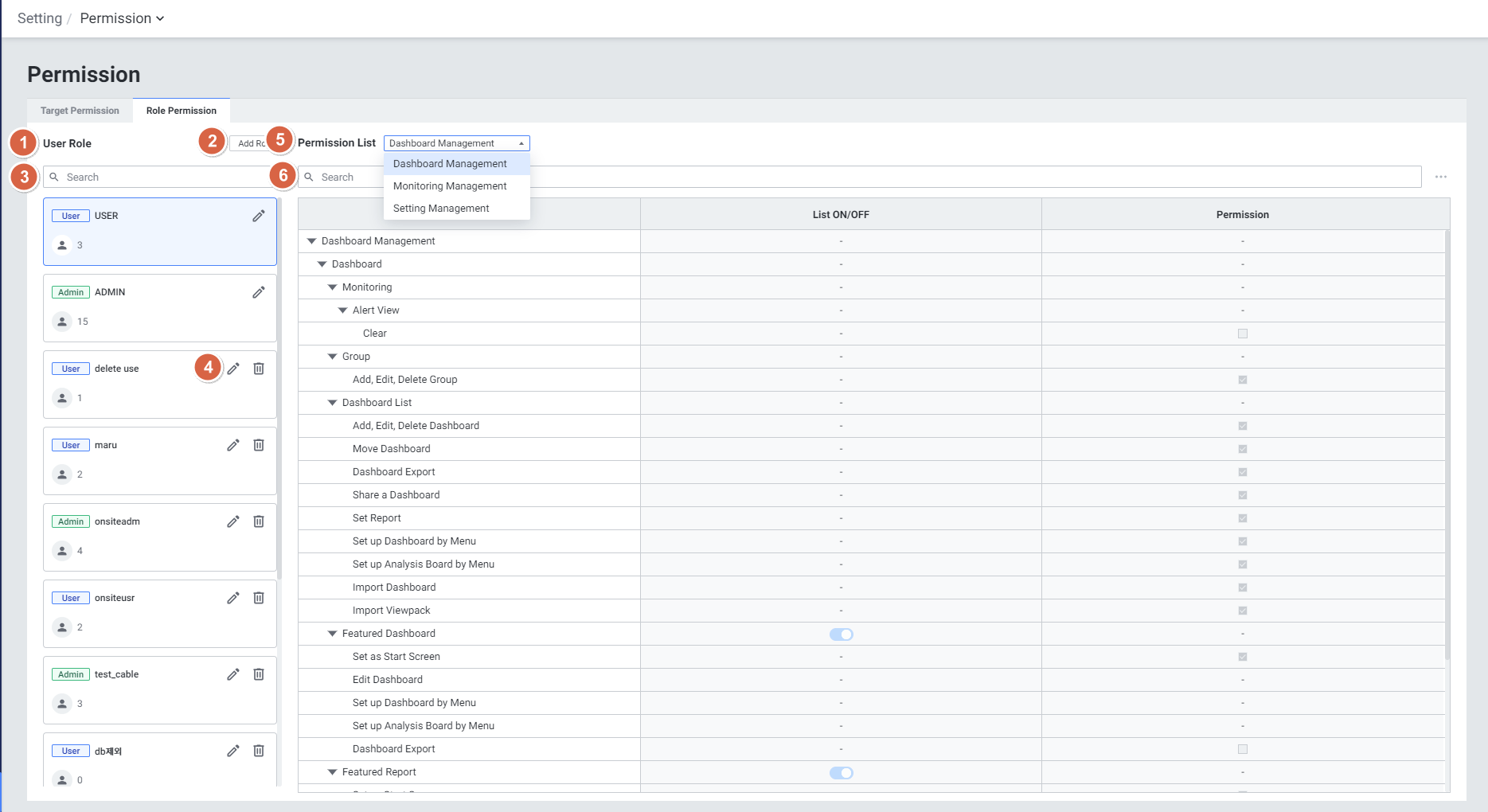

메뉴 경로: Setting > Permission > Role Permission

사용자가 접근할 수 있는 화면의 권한을 설정하는 화면입니다.

| 순번 | 항목 | 내용 |

|---|---|---|

| 1 | User Role | 사용자 역할 목록 |

| 2 | Add Role | 사용자 역할 추가 |

| 3 | User Role Search | 역할 검색 |

| 4 | Button | 편집(✏️) / 삭제(🗑️) |

| 5 | Permission List | 화면별 권한 부여 설정 확인 |

| 6 | Permission Search | 화면 이름 검색 |

Add Role (역할 추가)

| 항목 | 내용 |

|---|---|

| Role | Admin / User 중 선택 |

| Role Name | 역할 이름 입력 |

| Password Change Cycle | 비밀번호 변경 주기 설정 |

| Additional Information | 설명 입력 |

| Permission List | 화면별 권한 설정 |

| - Dashboard Management | 대시보드 관련 화면 권한 |

| - Monitoring Management | 기본 모니터링 화면 권한 |

| - Setting Management | 환경 설정 화면 권한 |

| Default Setting | 기본 설정으로 초기화 |

권한 기본값 정책:

- Master: 모든 권한 보유 (기본값)

- Admin: 체크박스 선택 상태로 제공

- User: 체크박스 해제 상태로 제공 (일부 기능 제한)

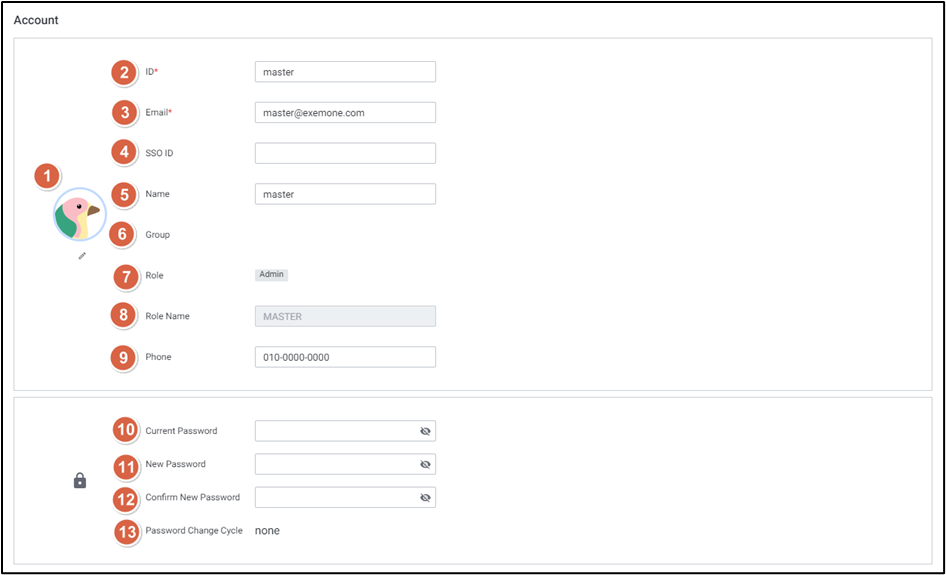

1-3. 내 정보 관리 (My Info / Account)

메뉴 경로: Setting > Account > My Info > Account

현재 로그인된 계정의 정보를 설정하는 화면입니다.

| 순번 | 항목 | 내용 |

|---|---|---|

| 1 | Profile | 계정 프로필 이미지 설정 |

| 2 | ID | 수정 불가 항목 |

| 3 | 계정 이메일 | |

| 4 | SSO ID | 사원번호 표시 |

| 5 | Name | 이름 입력 (한글, 영문 50자 제한) |

| 6 | Group | 소속 그룹 표시 |

| 7 | Role | 역할 표시 (Admin / User) |

| 8 | Role Name | 부여된 역할 이름 표시 |

| 9 | Phone | 연락처 입력 |

| 10 | Current Password | 현재 비밀번호 입력 |

| 11 | New Password | 새 비밀번호 입력 (2자리 이상 필수) |

| 12 | Confirm New Password | 새 비밀번호 재입력 |

| 13 | Password Change Cycle | 비밀번호 교체 주기 표시 (Role Permission에서 설정) |

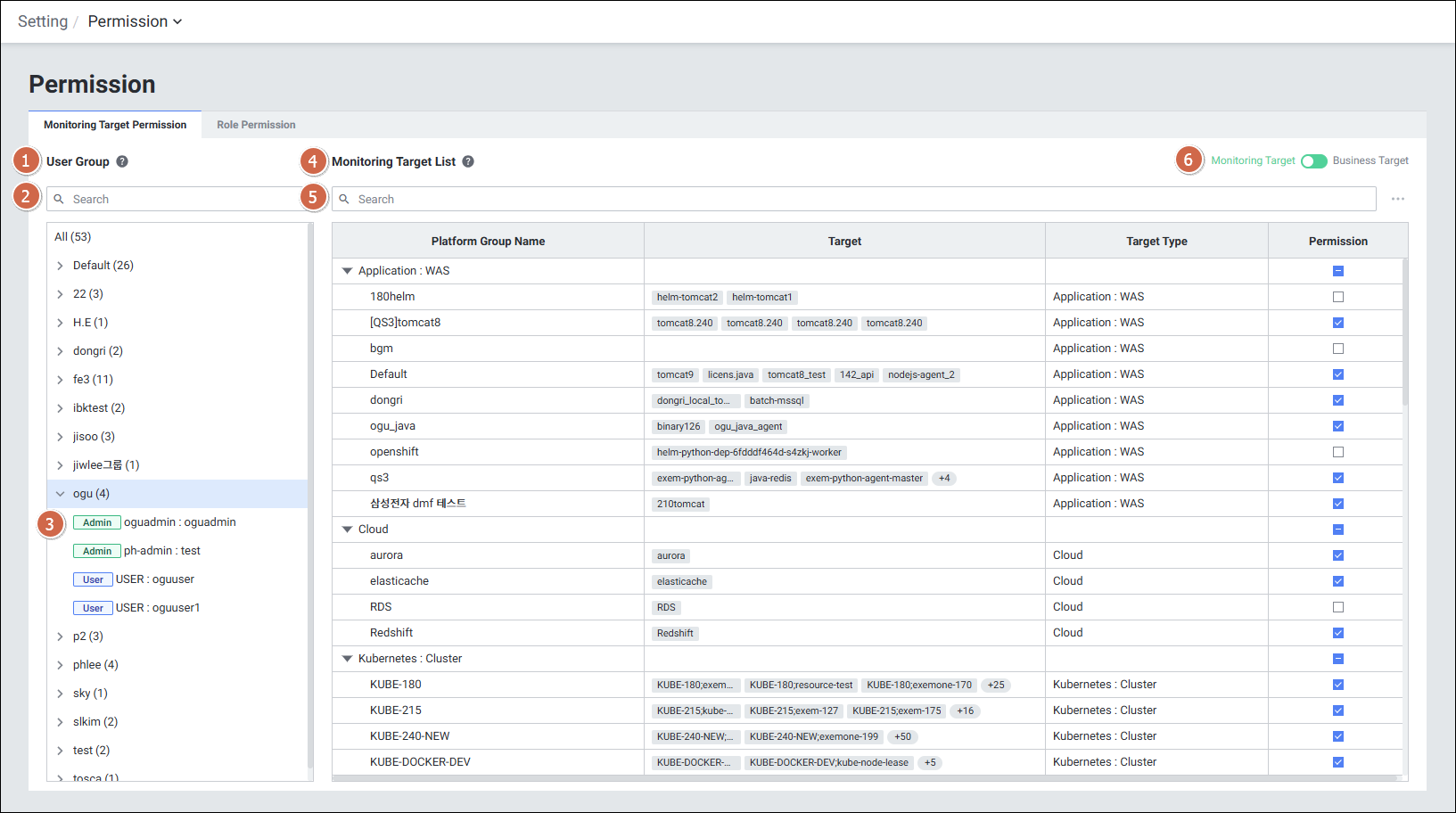

1-4. 모니터링 대상 권한 (Monitoring Target Permission)

메뉴 경로: Setting > Account > Permission > Monitoring Target Permission

사용자 그룹별로 모니터링할 수 있는 타겟의 권한을 설정하는 화면입니다.

| 순번 | 항목 | 내용 |

|---|---|---|

| 1 | User Group | 사용자 그룹 목록 |

| 2 | User Group Search | 사용자 그룹 검색 |

| 3 | User | 사용자 그룹에 속한 사용자 목록 |

| 4 | Monitoring Target List | 등록된 타겟 목록. Permission 컬럼 체크로 권한 부여 |

| 5 | Target Search | 타겟 검색 |

| 6 | Toggle | - Monitoring Target: 타겟별 권한 설정 - Business Target: 비즈니스별 권한 설정 |

2. 모니터링 대상 관리 (Setting > Management)

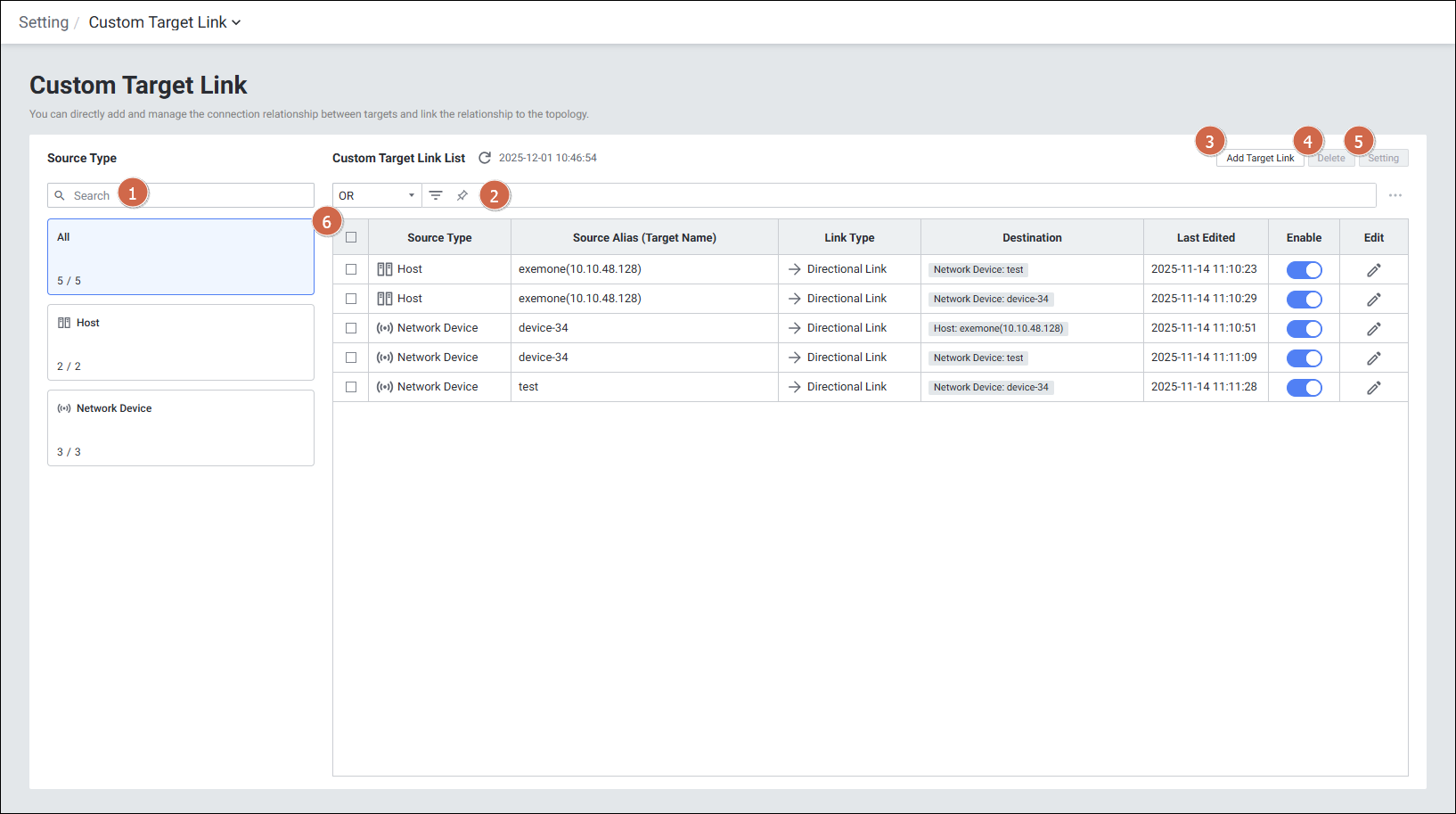

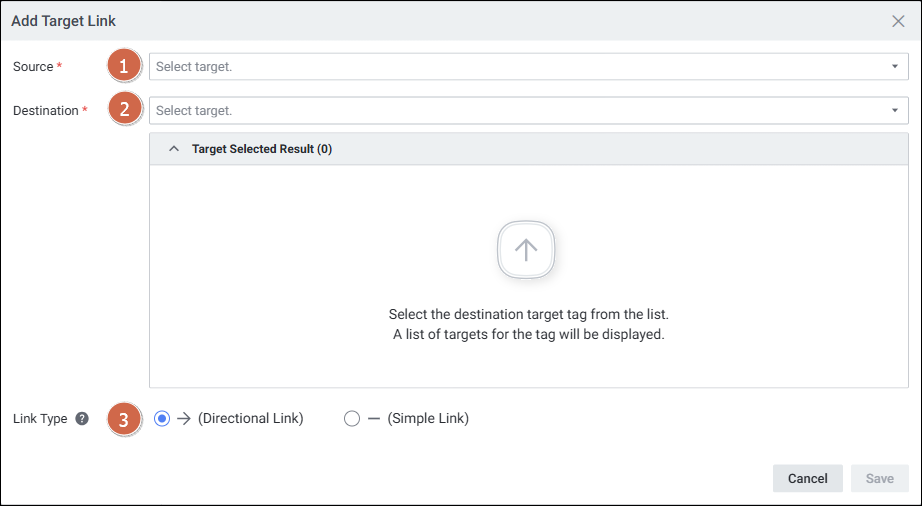

2-1. Custom Target Link (사용자 정의 대상 연결)

메뉴 경로: Setting > Management > Custom Target Link

모니터링 대상 간의 연결 관계를 정의하는 화면입니다.

| 순번 | 항목 | 내용 |

|---|---|---|

| 1 | Search | 소스 유형 이름 검색 |

| 2 | List Search | 사용자 정의 대상 연결 목록 검색 |

| 3 | Add Target | 대상 연결 추가 |

| 4 | Delete | 선택한 대상 연결 삭제 |

| 5 | Setting | 알람 활성화 여부 일괄 설정 |

| 6 | Column 항목 | - Source Type: 소스 타겟의 플랫폼 유형 (Host, Network Device 등) - Source Alias (Target Name): 소스 타겟의 Alias 및 타겟명 - Link Type: 연결 유형 - Destination: 목적지 타겟 - Last Edited: 마지막 편집 시점 - Enable: 연결 관계 활성화 토글 - Edit: 설정 모달 표시 |

Add Target Link (대상 연결 추가)

| 항목 | 내용 |

|---|---|

| Source | 연결 시작 대상 선택 |

| Destination | 연결 목적지 타겟 선택 |

| Link Type | - Directional Link: 화살표 있는 링크 (목적지 방향 화살표) - Simple Link: 화살표 없는 링크 |

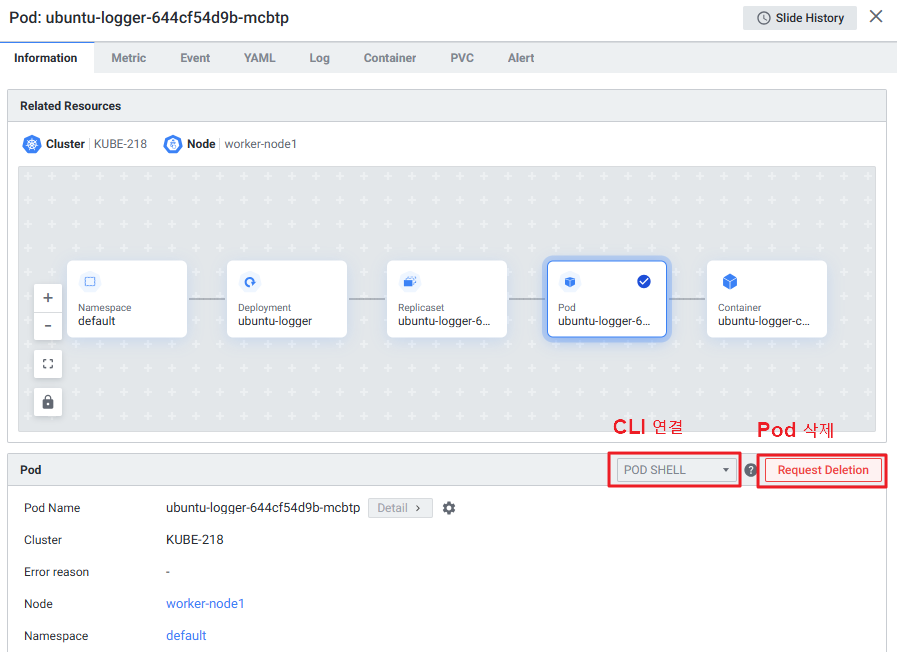

2-2. Kubernetes Pod CLI 및 삭제 요청 권한 설정

메뉴 경로: Setting > Permission > Role Permission

Pod Detail 화면에서 POD CLI 및 삭제 요청 기능 사용을 위해 역할 권한 및 k8s-agent 권한이 필요합니다.

k8s-agent ClusterRole 권한 설정 (exem-k8s-agent.yaml 수정):

- apiGroups:

- ""

resources:

- pods/exec

verbs:

- create

- apiGroups:

- ""

resources:

- pods

verbs:

- delete

exemONE 역할 권한 기본 설정:

| 역할 | Pod CLI / 삭제 기본값 |

|---|---|

| Master | 권한 있음 (기본값) |

| Admin | 권한 있음 (체크박스 선택 상태) |

| User | 권한 없음 (체크박스 해제 상태) |

지원 버전: front v3.0.411.39, api v3.0.411.37 이상

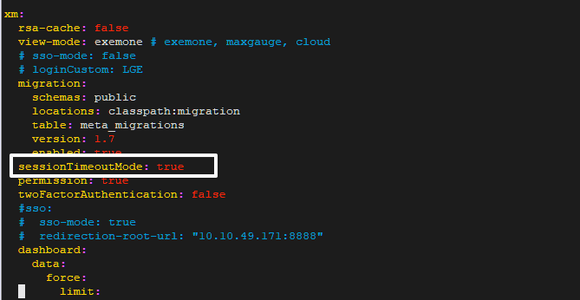

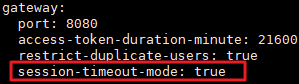

3. 보안 설정 (Security)

3-1. Session Timeout 설정

메뉴 경로: Setting > Permission > Role Permission > Add/Edit Role

사용자 역할 권한별 Session Timeout 기능을 적용하여 설정된 시간 초과 시 자동 로그아웃 기능을 제공합니다.

지원 버전: v3.0.409 이상

[Step 1] API 설정 파일 수정:

$ vi containers/exemone-api/configs/application.yml

sessionTimeoutMode: true

[Step 2] Gateway 설정 파일 수정:

$ vi containers/exemone-gateway/configs/gateway.yml

session-timeout-mode: true

[Step 3] 역할별 Session Timeout 시간 설정:

- 화면:

Setting > Permission > Role Permission > Add/Edit Role - 옵션:

Session Time

Master 권한 예외 설정: PostgreSQL(exemONE Repo DB) >

xm_role_permission테이블의session_timeout=-1설정 시 해당 역할 세션 타임아웃 미적용

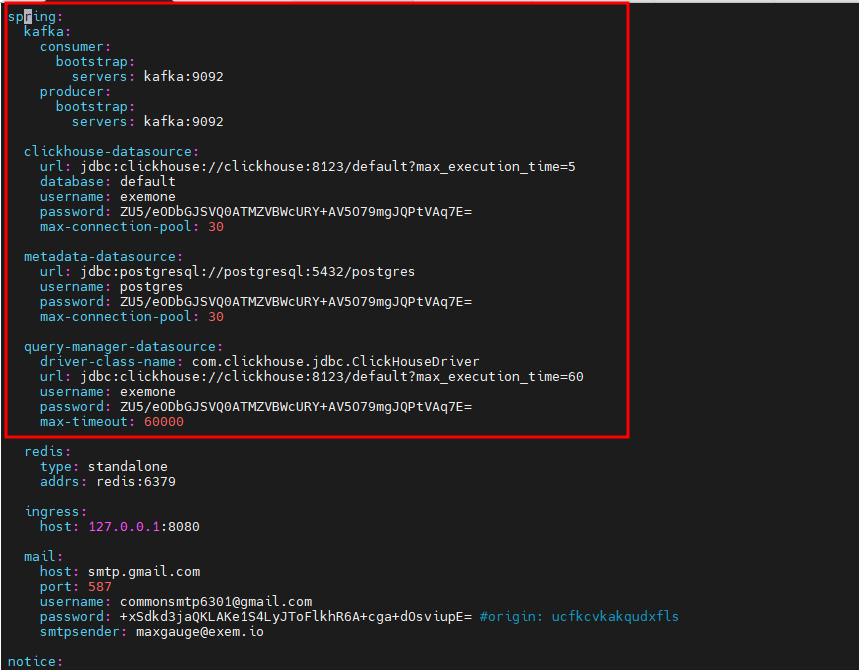

3-2. 비밀번호 암호화/복호화

경로: {EXEMONE_HOME}/scripts/

[암호화 방법]:

./crypto-cli encrypt --plaintext {평문}

암호화된 값 적용 파일 경로:

| 파일 | 경로 |

|---|---|

| API 설정 | {EXEMONE_HOME}/containers/exemone-api/configs/application.yml |

| Core 설정 | {EXEMONE_HOME}/containers/exemone-core/configs/core.yaml |

| Alerter 설정 | {EXEMONE_HOME}/containers/exemone-alerter/configs/alerter.yaml |

서비스 재구동 (Docker 환경):

exemone/scripts/restart api

exemone/scripts/restart core

exemone/scripts/restart alerter

3-3. Notification Webhook TLS 설정

TLS를 적용하여 Webhook 알림을 전송하는 보안 옵션 설정

[Docker 설치 환경]

파일 위치: ${EXEMONE_HOME}/docker-compose.yml

alerter:

environment:

EXEMONE_WEBHOOK_NOTIFIER_INSECURE_SKIP_VERIFY: true

재구동:

${EXEMONE_HOME}/scripts/restart.sh alerter

[Binary 설치 환경]

파일 위치: ${EXEMONE_HOME}/services/exemone-alerter/.env

EXEMONE_WEBHOOK_NOTIFIER_INSECURE_SKIP_VERIFY=true

재구동:

${EXEMONE_HOME}/onectl restart alerter

지원 버전: exemone-alerter v3.0.412.7.0

3-4. 보안 취약점 참고사항

| 보안 항목 | 내용 |

|---|---|

| Apache Shiro 프레임워크 | exemONE의 모든 모듈에서 미사용 |

| React / Next.js | exemONE의 모든 모듈에서 미사용 |

| 권장 브라우저 | Chrome 122 이상 |

| 모니터 해상도 | 기본 1920×1080, 최소 1366×768 |

4. 데이터 관리

4-1. 데이터 보관 주기 설정

- 설정 변경 적용: 즉시 적용 (단, 실제 데이터 반영까지는 데이터 머지 작업 진행 속도에 따라 다소 시간 소요)

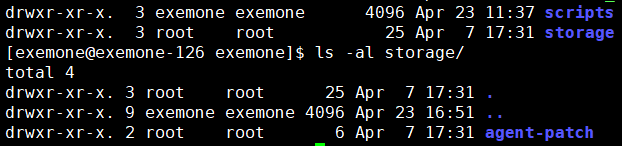

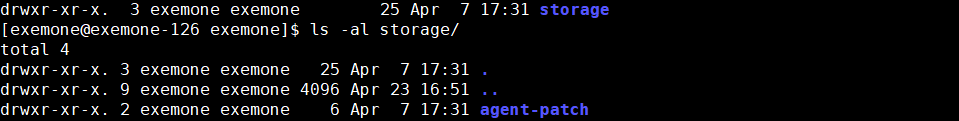

4-2. Agent Patch (에이전트 패치 파일 관리)

메뉴 경로: Setting > Agent > Agent Patch

Agent 패치 파일을 업로드하고 관리하는 기능입니다.

[패치 파일 업로드 실패 시 조치 방법]:

- 파일 업로드 경로 소유 권한 확인

- 경로:

[exemone 설치경로]/storage/agent-patch

- 경로:

- 권한 변경 명령어:

sudo chown -R exemone:exemone storage

5. 관리 기능 메뉴 경로 요약

| 기능 | 메뉴 경로 |

|---|---|

| 사용자/그룹 관리 | Setting > Account > User & User Group |

| 사용자 추가/삭제 | Setting > Account > User > Add User / Delete |

| 내 계정 정보 | Setting > Account > My Info > Account |

| 역할 권한 설정 | Setting > Permission > Role Permission |

| 역할 추가/편집 | Setting > Permission > Role Permission > Add/Edit Role |

| 모니터링 대상 권한 | Setting > Account > Permission > Monitoring Target Permission |

| 사용자 정의 대상 연결 | Setting > Management > Custom Target Link |

| Session Timeout 설정 | Setting > Permission > Role Permission > Session Time |

| Agent Patch 관리 | Setting > Agent > Agent Patch |

| 알람 프리셋 관리 | 환경 설정 > 프리셋 관리 > 매트릭 목록 |

참고 문서 URL

- Setting > Account > User & User Group: https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-2694658

- Setting > Account > User (User List): https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-2694838

- Setting > Account > My Info > Account: https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-2694778

- Setting > Permission > Role Permission: https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-2694998

- Setting > Permission > Monitoring Target Permission: https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-2694978

- Setting > Management > Custom Target Link: https://app.clickup.com/25540965/v/dc/rbeb5-416338/rbeb5-3234978

- Session Timeout 설정 가이드: https://app.clickup.com/25540965/v/dc/rbeb5-403498/rbeb5-2702198

- Kubernetes Pod CLI 및 삭제 요청 권한: https://app.clickup.com/25540965/v/dc/rbeb5-403498/rbeb5-2783658

- 비밀번호 암호화/복호화: https://app.clickup.com/25540965/v/dc/rbeb5-403538/rbeb5-2593538

- Webhook TLS 설정: https://app.clickup.com/25540965/v/dc/rbeb5-403498/rbeb5-3444078

- Agent Patch 파일 업로드: https://app.clickup.com/25540965/v/dc/rbeb5-403538/rbeb5-2561518

- Alert Preset 관리: https://app.clickup.com/25540965/v/dc/rbeb5-403498/rbeb5-3471078

- QA 리스트 (보안/데이터 보관): https://app.clickup.com/25540965/v/dc/rbeb5-403498/rbeb5-3449138